はじめに

記事をご覧いただき、ありがとうございます。

AIセキュリティ株式会社の越川と申します。

私は10年以上にわたり、ウェブアプリケーション開発からサーバー構築まで幅広く経験し、現在はシステムの安定稼働、データ保護、サイバー脅威対策といった分野に注力しています。そのような経験から、現代のビジネス環境におけるデータの重要性と、それを保護する必要性を日々痛感しております。

現代のサイバー攻撃は従来の境界防御を容易に突破し、企業の情報資産を狙った標的型攻撃やランサムウェア、ゼロデイ攻撃が日常的に発生しています。特に2024年以降、AIを活用した高度な攻撃手法や、テレワーク環境を狙った新たな脅威が急増しており、従来のシグネチャベースの対策だけでは限界があることが明らかになっています。

このような状況下で、情報システム部門やセキュリティエンジニアは、限られた予算とリソースで最大限の防御効果を実現する必要があります。そして、このデータ保護と脅威対策を統合的に実現する上で、今や欠かせない存在となっているのが、本稿のテーマである「Trend Micro Apex One」です。

本記事では、トレンドマイクロ社が提供する統合型エンドポイントセキュリティ「Trend Micro Apex One」について、セキュリティエンジニアの視点から技術的特徴、導入プロセス、運用上のポイントを詳しく解説します。

Apex Oneとは何か

製品の基本概念と技術的特徴

Trend Micro Apex One は、サイバー攻撃の事前予防(EPP:Endpoint Protection Platform、およびNAGV:次世代型アンチウィルス)の機能を提供する統合型エンドポイントセキュリティソリューションです。

従来のウイルス対策ソフトウェアが主にシグネチャベースの検出に依存していたのに対し、Apex Oneは以下の多層防御アプローチを採用しています。

- 機械学習型脅威検出

ファイルの特徴量を解析してマルウェアを識別する技術で、未知の亜種や変種にも対応できます。例えば、正常なアプリケーションに偽装したトロイの木馬でも、実行前にその挙動パターンから悪意のあるコードを検出可能です。

- ビヘイビア分析

プロセスの実行パターンや通信先、レジストリ操作などを監視し、異常な挙動を検出します。具体的には、通常のWordプロセスが外部のC&Cサーバーとの通信を試みた場合、即座にアラートを発生させます。

- EDR(Endpoint Detection and Response)機能

攻撃の痕跡を可視化し、インシデント対応を支援する機能です。攻撃者がどのプロセスを経由してシステムに侵入し、どのファイルを改ざんしたかを時系列で追跡できます。

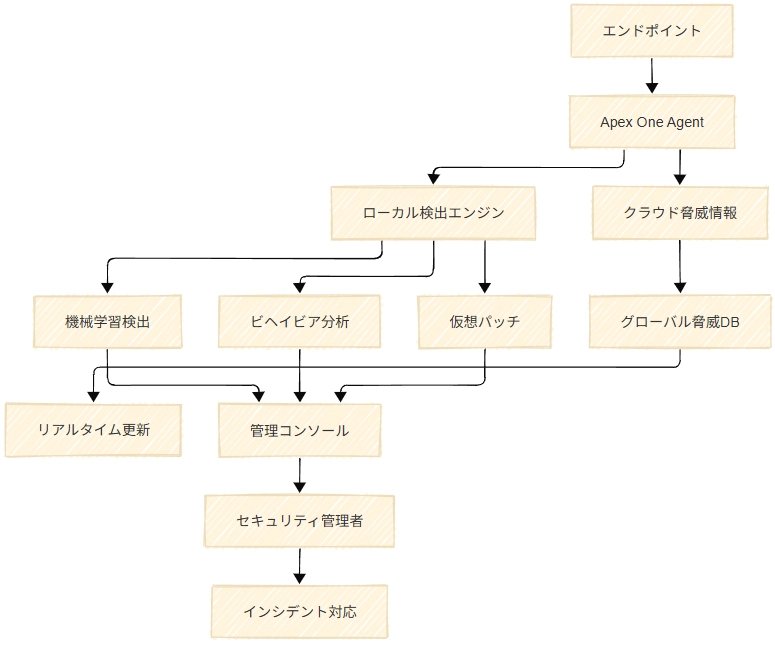

アーキテクチャと技術的革新性

Apex Oneは、クラウドベースの脅威インテリジェンスと連携することで、リアルタイムでの脅威情報更新を実現しています。これにより、新たな脅威が世界のどこかで発見された瞬間に、全ての導入企業で防御ルールが自動更新されます。

また、仮想パッチ機能では、OSやアプリケーションの脆弱性に対してソフトウェアレベルでの保護を提供します。例えば、Microsoft Officeの未修正の脆弱性を狙った攻撃でも、仮想パッチが攻撃コードの実行を阻止し、システム管理者がWindows Updateを適用するまでの時間を稼ぐことができます。

【イメージ図:アーキテクチャフロー図】

なぜApex Oneが活用されるのか

現代の脅威環境に対する適応性

近年のサイバー攻撃は、複数の攻撃ベクターを組み合わせたAdvanced Persistent Threat(APT)攻撃が主流となっています。例えば、フィッシングメールによる初期侵入から始まり、権限昇格、ラテラルムーブメント、データ窃取まで、数週間から数ヶ月にわたって潜伏する攻撃手法です。

Apex Oneが評価される理由は、このような長期間にわたる攻撃の各段階で効果的な検出・阻止が可能な点にあります。様々な脅威(ランサムウェア、ファイルレス攻撃等)について自動的に検出し対応するため、セキュリティ対策に神経を使う必要がなくなりましたという実際のユーザーレビューも、この統合的なアプローチの有効性を示しています。

運用効率性の実現

従来のセキュリティ対策では、アンチウイルス、EDR、脆弱性管理、デバイス制御など、複数の製品を個別に導入・管理する必要がありました。これにより、管理コンソールの分散、ライセンス管理の複雑化、エージェントの多重インストールによるシステムリソースの消費など、運用上の課題が発生していました。

Apex Oneは、これらの機能を単一のエージェントで提供することで、管理オーバーヘッドの削減とシステムパフォーマンスの最適化を同時に実現します。特に、企業規模が拡大し、管理対象のエンドポイントが数千台に及ぶ環境では、この統合性の恩恵は非常に大きくなります。

投資対効果(ROI)の向上

セキュリティ投資の評価において重要な指標は、防御効果の最大化と運用コストの最小化のバランスです。Apex Oneは、高度な検出技術により攻撃の成功率を大幅に低下させる一方で、自動化された対応機能により人的リソースの負荷を軽減します。

実際のセキュリティインシデントが発生した場合、その対応コストは数百万円から数千万円に及ぶケースも珍しくありません。Apex Oneの導入により、このようなインシデントの発生確率を大幅に削減できることを考慮すると、ROIは非常に高い水準となります。

Apex Oneの具体的な導入ステップ

事前調査とシステム要件確認

導入プロジェクトの第一段階では、既存のIT環境との適合性を詳しく調査する必要があります。アプリケーションコントロールまたは仮想パッチを使用する場合、8GB以上のRAMなど、機能に応じてシステム要件が異なるため、導入対象となる全てのエンドポイントでの動作確認が重要です。

特に、以下の項目について詳細な調査を実施します。

- ネットワーク環境の調査

管理サーバーとエンドポイント間の通信要件、プロキシサーバーの設定、ファイアウォールルールの確認を行います。クラウド連携機能を利用する場合は、外部への通信許可も必要になります。

- 既存セキュリティ製品との競合確認

こちらも重要な調査項目です。

他社のアンチウイルス製品が残存している場合、リソースの競合や誤検知の増加が発生する可能性があります。

パイロット環境での検証

本格導入前には、限定された環境でのパイロットテストを実施することを強く推奨します。典型的なパイロット期間は2〜4週間程度で、以下の観点での検証を行います。

- 検出精度の評価

意図的に無害なテストマルウェアを実行し、検出率と応答時間を測定します。

また、業務アプリケーションに対する誤検知の有無も重要な評価ポイントです。

- システムパフォーマンスへの影響測定

CPU使用率、メモリ消費量、ディスクI/O、ネットワーク帯域の変化を監視します。特に、定期スキャン実行時とリアルタイム保護動作時の負荷を分けて評価することが重要です。

段階的な本格展開

パイロットテストで問題がないことを確認した後、段階的な本格展開を実施します。

推奨される展開手順は以下の通りです。

- 管理サーバーの構築:オンプレミス版の場合、専用サーバーの構築とデータベースの設定を行います

- ポリシー設計:部門別、デバイス種別に応じたセキュリティポリシーの策定

- グループ別展開:IT部門から開始し、段階的に他部門へ展開

- 運用監視体制の確立:アラート対応フローとエスカレーション手順の整備

インストールプロセス

トレンドマイクロ社製アンチウイルスソフト Trend Micro Apex One (TMAO) を ダウンロードステーシン からダウンロードし、インストールする手順に従って、各エンドポイントへのエージェント配布を行います。

大規模環境では、Active DirectoryのグループポリシーやSCCM(System Center Configuration Manager)を活用した自動配布が効率的です。また、リモートワーク環境のデバイスに対しては、VPN接続後の自動インストールスクリプトの活用も有効です。

Apex Oneのメリット

技術的優位性

Apex Oneの最大の技術的メリットは、次世代型検出技術の統合にあります。

従来のシグネチャベース検出に加え、機械学習、ビヘイビア分析、サンドボックス解析を組み合わせることで、未知の脅威に対する検出率を大幅に向上させています。

また、EDR機能の充実により、攻撃の全容把握と迅速な対応が可能になります。

例えば、マルウェア感染が発生した場合、感染経路、影響範囲、攻撃者の行動パターンを時系列で可視化し、効果的な封じ込め戦略を立案できます。

他製品との機能比較

以下は、主要なエンドポイントセキュリティ製品との機能比較表です。

この比較表からも分かるように、Apex Oneは特に統合性と管理性の面で優位性を持っています。

単一のエージェントで包括的な機能を提供することで、運用負荷の軽減とコスト効率性を実現しています。

運用面でのメリット

自動化機能の充実により、日常的な運用作業の多くを自動化できます。

例えば、定期的なフルスキャンのスケジューリング、脅威パターンの自動更新、隔離されたファイルの自動削除など、従来手動で実施していた作業を大幅に削減できます。

レポート機能の活用では、経営層向けのセキュリティ状況レポートから、技術者向けの詳細な脅威分析レポートまで、階層別に最適化された情報提供が可能です。これにより、セキュリティ投資の効果を定量的に示すことができます。

活用方法

シナリオ1.製造業A社:標的型攻撃対策

導入前の課題

製造業A社(従業員数3,000名)では、従来のシグネチャベースのウイルス対策ソフトでは検出できない標的型攻撃により、設計図面などの機密情報が窃取される危険性が高まっていました。特に、海外の競合他社による産業スパイ活動が疑われる不審なネットワーク通信が頻繁に検出されていました。

導入内容

2023年4月に全社的にApex Oneを導入し、以下の設定を実施しました。

- EDR機能を有効化し、全ての実行ファイルの挙動監視を実装

- 仮想パッチ機能により、CADソフトウェアの脆弱性を保護

- デバイス制御機能でUSBメモリなどの外部媒体アクセスを制限

- 機械学習検出機能で未知のマルウェアを事前検出

導入後の効果

導入から6ヶ月間で、20件の標的型攻撃を事前に阻止し、機密情報の漏洩を完全に防ぐことができました。また、インシデント対応時間も従来の4時間から30分に短縮され、セキュリティチームの負荷も大幅に軽減されました。年間のセキュリティ運用コストも、複数製品の統合により約40%削減を実現しています。

シナリオ2.教育機関B大学:BYOD環境でのセキュリティ統制

導入前の課題

B大学(学生数15,000名、教職員数2,000名)では、学生や教職員が持参するBYODデバイスが多様化し、統一的なセキュリティポリシーの適用が困難でした。また、研究データの機密性確保と、学術研究の自由度の両立が課題となっていました。

導入内容

2023年9月にApex One SaaSを導入し、クラウドベースでの統合管理を実現しました。

- 学生用、教職員用、研究室用など、用途別のセキュリティポリシーを策定

- アプリケーションコントロール機能で、学術利用に必要なソフトウェアのみを許可

- Web脅威対策機能で、フィッシングサイトや悪意のあるダウンロードをブロック

- モバイルデバイス管理機能で、スマートフォンやタブレットも一元管理

導入後の効果

多様なデバイス環境での統一的なセキュリティ管理が実現され、セキュリティインシデントの発生件数が前年比85%減少しました。また、研究データの暗号化機能により、万が一デバイスを紛失した場合でも情報漏洩のリスクを最小限に抑制できる体制を構築しています。

まとめ

Trend Micro Apex Oneは、現代のサイバー脅威環境において企業が直面する複雑なセキュリティ課題に対する、技術的に優れた解決策です。従来の境界防御モデルの限界を克服し、エンドポイントレベルでの高度な脅威検出・対応を実現する統合プラットフォームとして、その価値は非常に高いものがあります。

特に、EDR機能の充実、機械学習を活用した未知脅威検出、統合エージェントによる運用効率化は、セキュリティエンジニアの観点から見ても非常に評価できる特徴です。導入プロセスについても、段階的な展開手法と豊富なサポートオプションにより、リスクを最小限に抑えながら確実な効果を得ることができます。

今後のサイバー脅威の高度化を考慮すると、Apex Oneのような統合型エンドポイントセキュリティソリューションの導入は、企業のセキュリティ戦略において中核的な位置を占めることになるでしょう。情報システム部門やセキュリティチームにとって、その投資対効果は十分に期待できるものと結論できます。

参考文献

- トレンドマイクロ公式サイト – Apex One製品情報:

https://www.trendmicro.com/ja_jp/business/products/user-protection/sps/endpoint.html

- 大塚商会 – Trend Micro Apex One製品紹介:

https://www.otsuka-shokai.co.jp/products/security/pc-tablet/anti-virus/apex-one.html

- インフォメーション・ディベロプメント – 次世代エンドポイントセキュリティ:

https://www.idnet.co.jp/service/apex_one.html

- トレンドマイクロサポート – Apex One 概要と運用注意点:

https://success.trendmicro.com/ja-JP/solution/KA-0009609

- トレンドマイクロ – 導入事例集:

https://www.trendmicro.com/ja_jp/about/customer-stories.html