はじめに

記事をご覧いただき、ありがとうございます。

AIセキュリティ株式会社の越川と申します。

私は10年以上にわたり、ウェブアプリケーション開発からサーバー構築まで幅広く経験し、現在はシステムの安定稼働、データ保護、サイバー脅威対策といった分野に注力しています。そのような経験から、現代のビジネス環境におけるデータの重要性と、それを保護する必要性を日々痛感しております。

そして、このデータ保護と脅威対策を統合的に実現する上で、今や欠かせない存在となっているのが、本稿のテーマである「次世代ファイアウォール(NGFW)」です。

サイバー攻撃の手法が高度化し、従来のファイアウォールでは対応できない脅威が急増している現在、企業のセキュリティ対策は転換期を迎えています。

特に、テレワークの普及やDXの推進により、ネットワークの境界が曖昧になった環境において、包括的なセキュリティソリューションの必要性が高まっています。

そうした中で、Fortinet社が提供する次世代ファイアウォール「FortiGate 100F」は、国内販売量No.1を誇り、「UTMと言えばFortigate」と言われるほどの知名度と実績を持つ製品として注目されています。

本記事では、セキュリティエンジニアや情報システム部門の担当者が製品選定を行う際に必要な情報を網羅し、実際の導入検討に活用できる具体的な内容をお届けします。

FortiGate 100Fとは何か

製品の基本概要

FortiGate 100Fは、Fortinet社が展開する次世代ファイアウォール(NGFW:Next-Generation Firewall)製品群の中核モデルです。

NGFWとは、従来のファイアウォール機能に加えて、アプリケーション制御、IPS(侵入防止システム)、アンチウイルス、URL フィルタリングなどの機能を統合したセキュリティ機器を指します。

技術的特徴

FortiSoC4搭載による高速処理

FortiGate 100Fの最大の特徴は、Fortinet独自開発のSoC(System on a Chip)である「FortiSoC4」を搭載していることです。

このASIC(Application Specific Integrated Circuit)により、ファイアウォールスループット20Gbpsという市場屈指の高性能を実現しています。

ASICとは、特定の用途に特化して設計された集積回路のことで、汎用的なCPUに比べて処理速度が格段に向上し、消費電力も削減できる特徴があります。

これにより、SSL/TLSの暗号化通信の検査(SSL インスペクション)を行っても、パフォーマンスの劣化を最小限に抑えることが可能です。

10Gインターフェース標準搭載

セキュアSD-WAN 専用に設計されたASICを搭載し、中規模から大規模企業の支社オフィスに理想的なセキュリティを提供する設計となっており、10ギガビットイーサネットインターフェースを2ポート標準で搭載しています。

これにより、将来的な回線速度の向上や、複数拠点間の高速通信にも対応可能です。

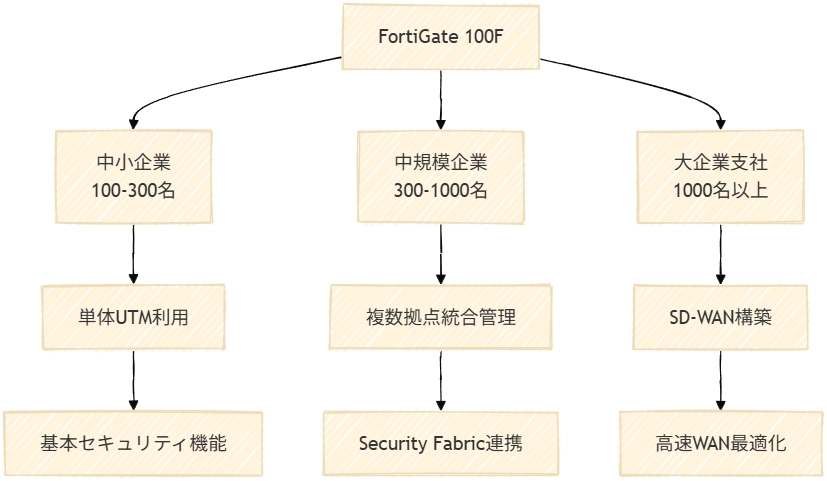

対象市場と位置づけ

FortiGate 100Fは、従業員数100名から1,000名規模の企業を主要ターゲットとしており、単体での利用はもちろん、複数の営業所を持つ中規模から大規模企業に向けた、次世代ファイアウォールとSD-WAN 機能を組み合わせたUTMソリューションとして最適化されています。

【イメージ図】

なぜFortiGate 100Fが活用されるのか

市場での優位性

国内シェアと導入実績

導入実績を重視するならFortigateがおすすめです。

Fortigateは国内販売量No.1を誇り、日本市場において圧倒的なシェアを誇っています。

これは単なる販売数量だけでなく、実際の運用において高い評価を得ている証拠でもあります。

豊富な情報とサポート体制

導入実績が豊富だとどのような利点があるのでしょうか。

まず、トラブル発生時に対処方法がコミュニティサイトなどにたくさん載っており、即時対処がしやすいです。

これは、セキュリティエンジニアにとって重要な要素です。

具体的には、以下のような情報が豊富に存在します。

- 設定方法のチュートリアル

- トラブルシューティングガイド

- ベストプラクティス集

- コミュニティフォーラムでの情報共有

技術的優位性

統合型セキュリティアーキテクチャ

FortiGate 100Fは、従来のファイアウォール機能に加えて、以下の機能を統合しています。

- IPS(侵入防止システム):リアルタイムで不正アクセスを検知・遮断

- アンチウイルス:マルウェアの検出と駆除

- アプリケーション制御:YouTubeやDropboxやSkype、Google AppsやOffice 365などのアプリケーションを可視化しアクションを制御

- Webフィルタリング:不適切なウェブサイトへのアクセス制御

- VPN機能:リモートアクセスや拠点間接続

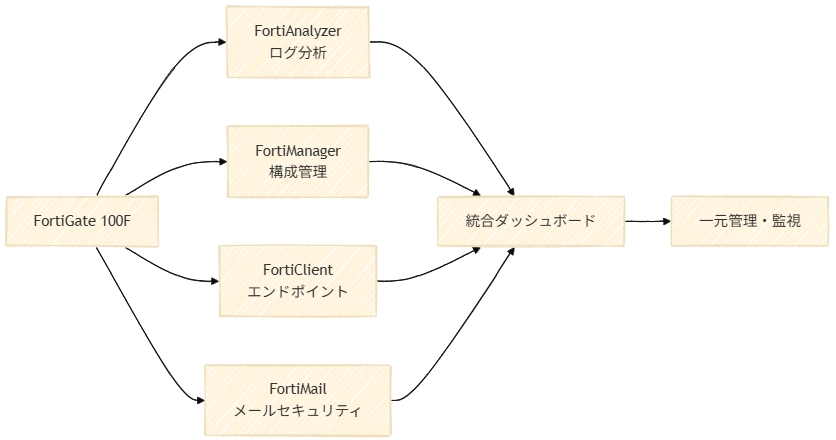

Fortinet Security Fabric連携

Fortinet独自の「Security Fabric」は、複数のセキュリティ製品を統合管理する仕組みです。

これにより、エンドポイントからクラウドまで一貫したセキュリティポリシーの適用が可能になります。

【イメージ図】

コストパフォーマンス

ライセンス体系の明確性

FortiGate 100Fは、競合他社と比較してライセンス体系も比較的シンプルで、オプションの追加による価格上昇が抑えられている特徴があります。

主要なライセンスとして、以下が提供されています。

- 基本ライセンス:ファイアウォール機能

- UTMバンドル:IPS、アンチウイルス、Webフィルタリング

- Enterprise バンドル:UTM機能 + SD-WAN、高度な脅威防御

FortiGate 100Fの具体的なステップ(導入方法)

導入前の準備

1. 要件定義

導入前に以下の要件を明確にする必要があります。

- ネットワーク構成の把握:既存のネットワーク構成図の作成

- トラフィック量の測定:現在のネットワーク使用量の調査

- セキュリティポリシーの策定:どのような通信を許可・拒否するかの決定

- 拡張性の検討:将来的な拠点数や利用者数の増加予測

2. 機器選定

データの通信料が上がっていく昨今に合わせて、今後、回線の増強などの可能性を考えると、今から更新する場合は、FortiGate-100Fへとグレードアップさせる選択肢が推奨されます。

導入手順

Phase 1: 物理的設置

- 設置場所の準備適切な温度・湿度環境の確保 電源とネットワーク配線の準備 冗長化を考慮した配置

- 初期設定管理IPアドレスの設定 管理者アカウントの作成 基本的なネットワーク設定

Phase 2: セキュリティポリシーの実装

- ファイアウォールルールの設定

config firewall policy

edit 1

set name "Allow-Internal-to-Internet"

set srcintf "internal"

set dstintf "wan1"

set srcaddr "all"

set dstaddr "all"

set action accept

set schedule "always"

set service "ALL"

set utm-status enable

set av-profile "default"

set ips-sensor "default"

next

end - UTM機能の有効化IPS設定の適用 アンチウイルス設定 Webフィルタリング設定

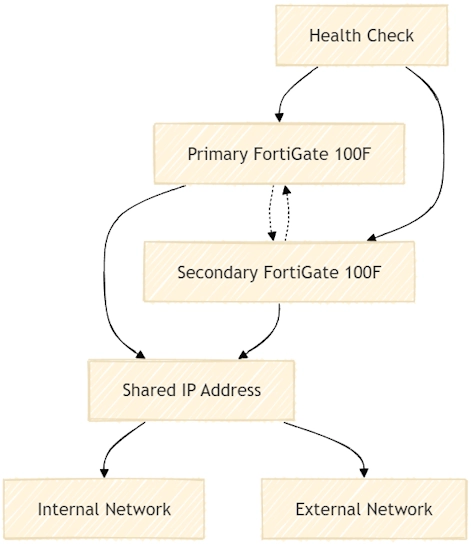

Phase 3: 高可用性(HA)設定

冗長化を実現するため、2台のFortiGate 100Fを用いたHA構成を構築します。

【イメージ図】

Phase 4: 監視・管理体制の構築

- FortiAnalyzerの導入ログの集約・分析 レポート生成の自動化

- FortiManagerの導入複数拠点の統合管理 構成変更の一元管理

運用フェーズ

定期メンテナンス

- ファームウェアアップデート月次でのセキュリティパッチ適用 機能追加アップデートの検討

- ログ監視日次でのセキュリティログ確認 異常検知時のエスカレーション

- 性能監視CPU使用率の監視 メモリ使用量の確認 セッション数の監視

FortiGate 100Fのメリット

1. 高性能なセキュリティ処理

FortiGate 100Fは、独自のASICによる高速処理により、セキュリティ機能を有効にした状態でも高いスループットを維持できます。

特に、SSL/TLS暗号化通信の検査において、他社製品と比較して優位性を発揮します。

2. 包括的なセキュリティ機能

単一の機器で以下の機能を提供。

- 次世代ファイアウォール

- IPS/IDS

- アンチウイルス

- アプリケーション制御

- URL フィルタリング

- VPN

- SD-WAN

3. 拡張性とコストパフォーマンス

「コストバランスを考えたセキュリティ対策」「社員へのテレワーク環境の提供拡大」に取り組む企業や組織に最適な製品として、初期投資と運用コストのバランスが取れています。

4. 豊富な導入実績とサポート

細かな設定方法やノウハウも多数情報があり構築がしやすいという点も挙げられます。

多くの導入実績があるということは製品への信頼度が高いことにもなるため、導入時の安心感を得られます。

他社製品との比較

主要な競合製品との比較表

| 比較項目 | FortiGate 100F | Palo Alto PA-460 | Cisco ASA 5516-X | Check Point 1570 |

|---|---|---|---|---|

| ファイアウォール スループット | 20 Gbps | 16 Gbps | 1 Gbps | 1.5 Gbps |

| 脅威防御スループット | 2.8 Gbps | 2.5 Gbps | 750 Mbps | 1.2 Gbps |

| SSL インスペクション | 1.8 Gbps | 1.5 Gbps | 400 Mbps | 800 Mbps |

| 同時セッション数 | 3,000,000 | 2,048,000 | 250,000 | 500,000 |

| 価格帯(目安) | ★★★(中) | ★★★★★(高) | ★★★★(高) | ★★★★(高) |

| 統合管理機能 | ○(Security Fabric) | ○(Panorama) | △(ASDM) | ○(SmartConsole) |

| 国内サポート | ◎ | ○ | ○ | ○ |

※価格は2024年時点での一般的な価格帯を示しており、実際の価格は販売代理店にご確認ください。

参考:性能比較のソース

CyberRatings Fortinet FortiGate 200F v. Palo Alto Networks PA-460 NGFW Competitive Performance Assessmentによると、FortiGateシリーズは同クラスの他社製品と比較して、コストパフォーマンスの面で優位性を示しています。

活用方法

それでは、実際に想定し得る活用方法をご紹介いたします。

ケース1: 全国展開する製造業でのセキュリティ統一化

ある製造業では、全国20拠点にFortiGate 100Fを導入し、以下の効果を実現しました。

- セキュリティポリシーの統一化:全拠点で同じセキュリティレベルを実現

- 管理負荷の軽減:FortiManagerによる一元管理で、管理工数を60%削減

- インシデント対応の迅速化:FortiAnalyzerでの統合ログ分析により、問題発生時の原因特定時間を3分の1に短縮

ケース2: 教育機関での学習環境整備

大学では、学生向けネットワークの安全性確保のため、FortiGate 100Fを導入しました。

- 適切なWebフィルタリング:学習に必要なサイトへのアクセスを確保しつつ、不適切なサイトをブロック

- 帯域制御:動画配信サービスの利用を制限し、学習用途の通信を優先

- ゲスト用ネットワークの提供:来訪者向けに安全なインターネット環境を提供

ケース3: 中小企業でのテレワーク環境構築

従業員200名の中小企業では、COVID-19対応でテレワーク環境を急速に整備しました。

- SSL VPN機能:社外からの安全な社内システムアクセスを実現

- 多要素認証:FortiTokenとの連携で、セキュアなリモートアクセスを確保

- トラフィック監視:在宅勤務者のネットワーク利用状況を可視化

参考記事:FortiGate 100F導入事例 – 大塚商会

まとめ

FortiGate 100Fは、現代企業のセキュリティニーズに応える包括的なソリューションです。

過去13回において「Gartner® ネットワークファイアウォール部門」のMagic Quadrant™に掲載された実績が示すように、市場からの信頼も厚い製品です。

導入を検討すべき企業

- 中小企業から大企業まで:幅広い企業規模に対応

- 複数拠点を持つ企業:統合管理によるコスト削減が可能

- テレワーク環境を整備したい企業:SSL VPN機能で安全なリモートアクセスを実現

- セキュリティ管理の効率化を図りたい企業:Security Fabricによる統合管理

今後の展望

サイバー攻撃の高度化、ゼロトラストセキュリティの普及、クラウドファーストの推進など、企業を取り巻くセキュリティ環境は今後も大きく変化していくことが予想されます。

FortiGate 100Fは、こうした変化に対応できる柔軟性と拡張性を備えており、長期的な視点でのセキュリティ投資として価値の高い選択肢となります。

セキュリティは一度導入すれば終わりではなく、継続的な運用・改善が必要な領域です。FortiGate 100Fの豊富な機能とサポート体制を活用し、自社に最適なセキュリティ環境を構築していただければと思います。

参考文献

- 大塚商会 – FortiGate:

https://www.otsuka-shokai.co.jp/products/security/internet/firewall-utm/fortigate/

- Fortinet – FortiGate|次世代ファイアウォール(NGFW):

https://www.fortinet.com/jp/products/next-generation-firewall

- FortiGate – NGFWとPalo Alto Networksの比較:

https://www.fortinet.com/jp/products/next-generation-firewall/fortigate-vs-pan

- 株式会社ユウイアイピイ – FortiGate 対 PaloAlto:

https://www.ueip.co.jp/solution/fortigate-vs/

- アプライドテクノロジー株式会社 – Fortigate 100F の価格と保守について:

https://www.atc.jp/fortigate-100f-price/