はじめに

記事をご覧いただき、ありがとうございます。

AIセキュリティ株式会社の越川と申します。

私は10年以上にわたり、ウェブアプリケーション開発からサーバー構築まで幅広く経験し、現在はシステムの安定稼働、データ保護、サイバー脅威対策といった分野に注力しています。そのような経験から、現代のビジネス環境におけるデータの重要性と、それを保護する必要性を日々痛感しております。

そして、このデータ保護と脅威対策を統合的に実現する上で、今や欠かせない存在となっているのが、本稿のテーマである「Cisco Firepower」です。

近年のサイバー攻撃の高度化により、企業のセキュリティ対策は大きな転換期を迎えています。従来の境界防御では対応が困難な標的型攻撃やゼロデイ攻撃、APT(Advanced Persistent Threat)攻撃が増加し、情報システム部門には包括的なセキュリティ戦略の策定が求められています。

このような状況において、単機能のセキュリティ製品を個別に運用することの限界が明らかになってきました。管理の複雑化、運用コストの増大、セキュリティホールの発生リスクなど、従来のアプローチでは対応しきれない課題が浮上しています。

Cisco Firepowerは、これらの課題を解決する次世代ファイアウォール(NGFW)として、多層的なセキュリティ機能を統合的に提供し、企業のセキュリティ運用を革新するソリューションです。

本稿では、実際の導入・運用経験に基づいた実践的な観点から、Cisco Firepowerの特徴と活用方法について詳しく解説していきます。

◆注釈

APT攻撃:長期間にわたって特定の組織に潜伏し、継続的に機密情報を窃取する高度な攻撃手法

Cisco Firepowerとは何か

統合脅威防御プラットフォームの概要

Cisco Firepowerは、Cisco Systemsが提供する統合脅威防御(Unified Threat Defense)プラットフォームです。

従来のファイアウォール機能に加え、IPS(Intrusion Prevention System)マルウェア対策、URLフィルタリング、アプリケーション制御などの多層防御機能を単一のアプライアンス上で実現します。

◆注釈

IPS:ネットワーク上を流れるトラフィックをリアルタイムで監視し、不正な通信を検知・遮断するシステム

アーキテクチャの特徴

Cisco Firepowerの核となるのは、Firepower Threat Defense(FTD)ソフトウェアです。FTDは、以下の要素を統合的に管理する革新的なアーキテクチャを採用しています。

- ステートフル・インスペクション・ファイアウォール:通信セッションの状態を追跡し、不正な接続を遮断

- 次世代IPS:シグネチャベースおよび異常検知による多層的な侵入検知・防止

- AMPクラウド連携:Cisco Advanced Malware Protection(AMP)によるマルウェア対策

- アプリケーション認識・制御:詳細なアプリケーション識別と制御

- レピュテーション・フィルタリング:IPアドレスやURLの信頼性に基づく通信制御

Cisco Talosインテリジェンスとの連携

Cisco Talosは、世界最大規模のセキュリティ脅威インテリジェンス組織として、24時間365日体制で脅威情報を収集・分析しています。

Cisco Firepowerは、このTalosインテリジェンスと連携することで、新たな脅威への迅速な対応を実現しています。

なぜCisco Firepowerが活用されるのか

統合管理による運用効率化

従来のマルチベンダー環境では、各製品の管理インターフェースが異なるため、運用担当者は複数のツールを習得する必要がありました。

Cisco Firepowerでは、Firepower Management Center(FMC)を通じて、すべてのセキュリティ機能を統一的に管理できます。

◆注釈

FMC:Cisco Firepowerシリーズの中央管理システム。複数のFirepowerアプライアンスを一元管理し、ポリシー設定、監視、レポート生成を行う

高度な脅威検知能力

Cisco Firepowerは、以下の技術により高度な脅威検知を実現します:

- シグネチャベース検知:既知の攻撃パターンに基づく高速検知

- レピュテーション・フィルタリング:IPアドレスやファイルハッシュの信頼性評価

- サンドボックス解析:未知のファイルを仮想環境で動作させる動的解析

- 機械学習:異常な通信パターンの検知

コスト効率の向上

シスコ セキュリティ エンタープライズ ライセンス契約(ELA)では、すべてを個別に購入した場合に比べて3分の1のコストで、必要なセキュリティ ソリューションをすべて利用できるという実例もあり、TCO(Total Cost of Ownership)の観点でも優位性があります。

Cisco Firepowerの具体的なステップ

導入計画の策定

1. 要件定義

導入前に以下の要素を明確に定義する必要があります。

- ネットワーク構成の把握:既存のネットワーク・トポロジーと通信要件

- トラフィック分析:帯域幅、セッション数、アプリケーション種別

- セキュリティポリシー:現行のセキュリティ要件と規制対応

- 運用要件:管理者数、運用時間、SLA要件

2. 製品選定

Cisco Firepowerシリーズには、以下のような製品ラインナップがあります。

- Firepower 1000シリーズ:小規模環境向け(スループット:最大5Gbps)

- Firepower 2100シリーズ:中規模環境向け(スループット:最大20Gbps)

- Firepower 4100シリーズ:大規模環境向け(スループット:最大100Gbps)

導入手順

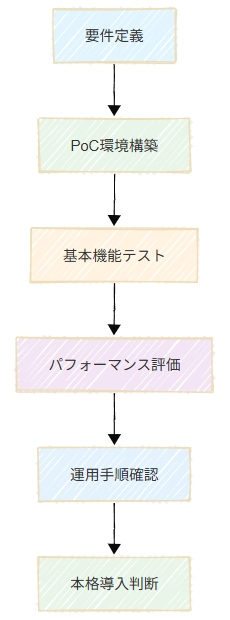

1. PoC(Proof of Concept)の実施

本格導入前に、限定的な環境でのPoC実施を推奨します。

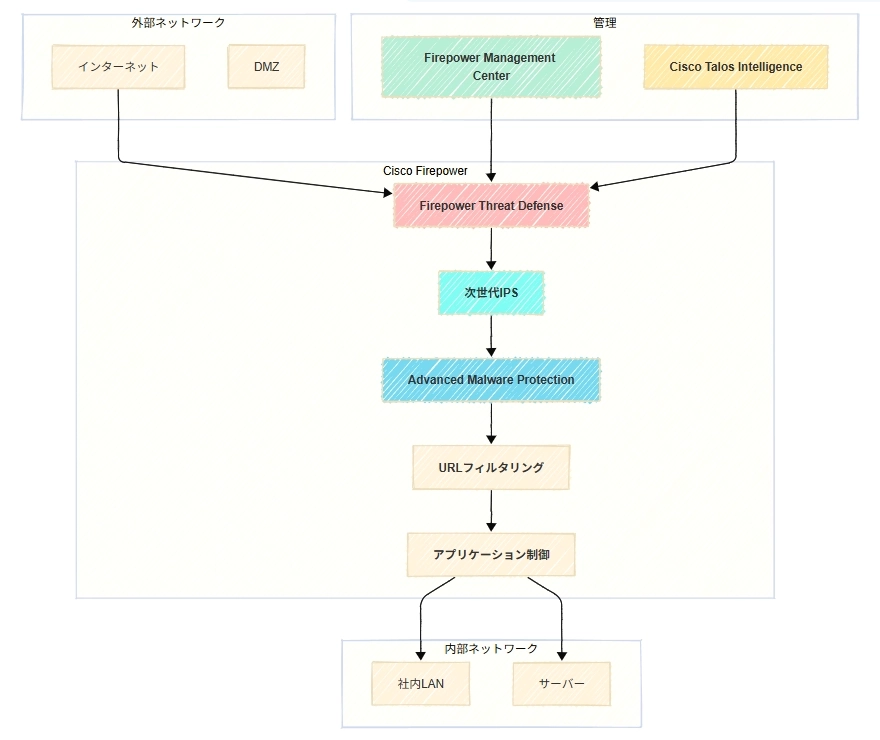

【イメージ図:簡易フロー図】

Cisco Firepowerのアーキテクチャ構成図

【イメージ図】

2. 段階的な導入

リスクを最小化するため、以下の段階的アプローチを推奨します。

- 監視モード:既存環境と並行してトラフィック監視

- パッシブモード:アラート生成のみ実施

- アクティブモード:実際の脅威ブロック開始

- フル運用:すべての機能を有効化

3. FMCの設定

Firepower Management Centerの設定では、以下の項目を順次設定します。

- デバイス登録:管理対象Firepowerアプライアンスの登録

- ネットワーク・オブジェクト:IPアドレス、ポート、アプリケーション定義

- アクセス制御ポリシー:通信許可/遮断ルール

- 侵入防止ポリシー:IPS機能の設定

- ファイル・マルウェア・ポリシー:ファイル検査設定

Cisco Firepowerのメリット

機能比較表

以下は、主要な次世代ファイアウォール製品との機能比較です。

| 機能カテゴリ | Cisco Firepower | Fortinet FortiGate | SonicWall NSa |

|---|---|---|---|

| 統合管理プラットフォーム |

FMC (Firepower Management Center) ・直感的なGUI操作 ・最大1000台の一元管理 ・豊富なダッシュボード機能 |

FortiManager ・スケーラブルな管理 ・統合レポート機能 ・自動化スクリプト対応 |

SonicOS Management ・WebベースGUI ・Global Management System ・集中ポリシー管理 |

| IPS(侵入防止システム) |

Snort3エンジン ・業界標準のオープンソース ・マルチスレッド処理 ・Luaベースカスタムルール |

FortiGuard IPS ・独自エンジン ・AIベース検知 ・低レイテンシー処理 |

SonicWall IPS ・Reassembly-Free Deep Packet Inspection ・単一パス処理 ・リアルタイム検知 |

| マルウェア対策 |

AMP (Advanced Malware Protection) ・クラウドベースサンドボックス ・レトロスペクティブ検知 ・ファイル軌跡追跡 |

FortiSandbox ・オンプレミス/クラウド ・機械学習分析 ・動的・静的解析 |

Capture ATP ・多層エンジン解析 ・ファイル詳細分析 ・リアルタイム脅威防御 |

| SSL/TLS検査 |

SSL/TLS復号化 ・TLS 1.3対応 ・証明書管理機能 ・パフォーマンス最適化 |

SSL Deep Inspection ・ハードウェア加速 ・証明書検証 ・暗号化アルゴリズム最適化 |

DPI-SSL ・Deep Packet Inspection ・証明書ベース制御 ・暗号化トラフィック解析 |

| アプリケーション制御 |

Application Visibility and Control ・4000+アプリケーション識別 ・リスクベース制御 ・帯域制御連携 |

Application Control ・2000+アプリケーション ・カテゴリベース制御 ・ユーザー認証連携 |

Application Intelligence ・2500+アプリケーション ・詳細な使用状況分析 ・QoS統合制御 |

| 脅威インテリジェンス |

Cisco Talos Intelligence ・世界最大規模の脅威研究 ・35億メール/日の分析 ・リアルタイム更新 |

FortiGuard Labs ・1億+マルウェア検体 ・機械学習による分析 ・グローバル脅威マップ |

SonicWall RTDMI ・Real-Time Deep Memory Inspection ・ゼロデイ攻撃対応 ・クラウドベース分析 |

| 高可用性(HA) |

Active/Standby・Active/Active ・ステートフル・フェイルオーバー ・設定同期 ・無停止アップデート |

FortiGate Clustering ・Active/Passive構成 ・セッション同期 ・ヘルスチェック機能 |

High Availability ・Active/Standby ・設定レプリケーション ・プリエンプションサポート |

| API・自動化 |

FMC REST API ・包括的なAPI提供 ・Ansible統合 ・SecureX連携 |

FortiOS API ・REST API ・FortiManager API ・Fabric Connector |

SonicOS API ・REST API ・CLI API ・第三者ツール統合 |

| 価格帯・ライセンス |

中〜高価格帯 ・年間サブスクリプション ・機能別ライセンス ・ELA(Enterprise License Agreement) |

中価格帯 ・年間サブスクリプション ・バンドルライセンス ・柔軟な価格体系 |

低〜中価格帯 ・年間サブスクリプション ・セキュリティサービス ・競争力のある価格 |

| 適用シーン |

大企業・高セキュリティ要求 ・金融機関・官公庁 ・セキュリティ統合運用 ・コンプライアンス重視 |

中堅企業・コストパフォーマンス重視 ・製造業・サービス業 ・SD-WAN統合 ・運用効率化 |

中小企業・導入しやすさ重視 ・小規模オフィス ・簡単設定 ・コスト効率 |

- Cisco Firepower:大規模環境での統合セキュリティ運用、高度な脅威対策が必要な場合

- Fortinet FortiGate:コストパフォーマンスを重視し、SD-WANと統合したい場合

- SonicWall NSa:中小企業で導入・運用の簡単さを重視する場合

技術的優位性

1. Snort3エンジンの採用

Cisco Firepowerは、業界標準のSnort3エンジンを採用しており、以下の利点があります。

- 高速処理:マルチスレッド処理による高いスループット

- 柔軟なルール記述:Lua言語によるカスタムルール作成

- 豊富なシグネチャ:Cisco Talosによる継続的な更新

2. SecureXプラットフォームとの連携

Cisco SecureXは、セキュリティ製品を統合的に管理するプラットフォームです。

Firepowerとの連携により、以下が実現されます。

- 統合ダッシュボード:複数のセキュリティ製品の情報を一元表示

- 自動化されたレスポンス:脅威検知時の自動対応

- 脅威ハンティング:能動的な脅威探索

活用方法と導入事例

同志社大学における導入事例

同志社大学はOffice365などSaaS活用をきっかけにクラウドへの安定接続と利便性向上を目指し、Cisco Firepower NGFW & NGIPSを導入しました。

導入背景

- SaaS利用の拡大:Office365をはじめとするクラウドサービスの本格活用

- セキュリティ要件の高度化:教育機関としての情報保護要件

- 運用負荷の軽減:既存の個別セキュリティ製品の統合

導入効果

- 可視性の向上:何が起きているかを把握した上で、可能な限り自由にネットワークを利用できる環境構築を実現

- 安定性の確保:クラウドサービスへの安定した接続

- 運用効率化:統合管理による運用負荷の軽減

参考文献:同志社大学 導入事例

企業における典型的な活用方法

1. 境界防御の強化

本社・支社間のWAN接続点にFirepowerを配置し、以下を実現。

- アプリケーション制御:業務に不要なアプリケーションの制限

- マルウェア対策:ファイルダウンロード時のリアルタイム検査

- データ流出防止:機密ファイルの外部送信制御

2. クラウド接続の最適化

SaaS利用時のセキュリティ確保。

- SSL/TLS検査:暗号化通信の内容検査

- クラウドアプリケーション制御:承認されたクラウドサービスのみ許可

- 帯域制御:重要なアプリケーションの優先制御

3. セグメント間の内部ファイアウォール

ネットワーク内部でのマイクロセグメンテーション。

- ゼロトラスト・アーキテクチャ:内部通信も含めた全通信の検査

- 横展開攻撃の防止:感染端末からの内部拡散防止

- コンプライアンス対応:規制要件に応じたネットワーク分離

参考文献:Cisco Firepower Management Center

まとめ

Cisco Firepowerは、企業のセキュリティ運用を革新する包括的なソリューションです。

統合管理による運用効率化、高度な脅威検知能力、コスト効率の向上など、多面的なメリットを提供します。

特に、以下の組織におすすめです。

- 複数のセキュリティ製品の統合を検討している企業

- 高度な脅威に対する防御力強化が必要な組織

- セキュリティ運用の効率化を求める情報システム部門

- コンプライアンス要件への対応が必要な業界

導入を成功させるためには、適切な要件定義、段階的な導入アプローチ、継続的な運用最適化が重要です。Cisco認定パートナーとの連携により、これらの課題を効果的に解決できます。

参考文献一覧

- Cisco Firepower Management Center:

https://www.cisco.com/c/ja_jp/products/security/firepower-management-center/index.html

- 同志社大学 導入事例:

https://www.cisco.com/c/ja_jp/about/case-studies-customer-success-stories/2042-doshisha.html

- Cisco Secure Firewall:

https://www.cisco.com/site/us/en/products/security/firewalls/index.html

- Cisco Firewall選び方ガイド:

https://blogs.techvan.co.jp/ns/2021/10/04/cisco-firewall-asa-ftd/

- Cisco Secure Firewall vs Fortinet FortiGate Comparison:

https://www.peerspot.com/products/comparisons/cisco-secure-firewall_vs_fortinet-fortigate_vs_sonicwall-nsa

- Cisco Secure Firewall Migration Tool:

https://www.cisco.com/c/en/us/products/security/secure-firewall-migration-tool/index.html

- ITSSサービス概要:

https://www.it-ss.co.jp/security/ciscofp/