はじめに

記事をご覧いただき、ありがとうございます。

AIセキュリティ株式会社の越川と申します。

私は10年以上にわたり、ウェブアプリケーション開発からサーバー構築まで幅広く経験し、現在はシステムの安定稼働、データ保護、サイバー脅威対策といった分野に注力しています。そのような経験から、現代のビジネス環境におけるデータの重要性と、それを保護する必要性を日々痛感しております。

そして、このデータ保護と脅威対策を統合的に実現する上で、今や欠かせない存在となっているのが、本稿のテーマである「Trend Micro Apex One™」です。

クラウドシフトやリモートワークの普及により、企業の防御すべき領域(アタックサーフェス)はかつてなく拡大しており、PCやサーバーといった「エンドポイント」の保護は事業継続を左右する重要な経営課題となっています。

本記事では、このApex Oneに焦点を当て、その技術的な特長、導入の具体的なステップ、そして他製品との比較まで、私のこれまでの経験も踏まえながらセキュリティエンジニアの視点から深掘りして解説します。

Apex Oneとはなにか

Trend Micro Apex One™(以下、Apex One)は、単なる従来型のアンチウイルスソフトウェアではありません。

EPP(Endpoint Protection Platform)の機能に加え、EDR(Endpoint Detection and Response)の機能を統合した、次世代型のエンドポイントセキュリティ製品です 。

脅威の侵入を未然に防ぐ「防御」だけでなく、万が一侵入された後の「検知」と「対応」までを単一のプラットフォームで実現することを目的としています。

これにより、近年主流となっている、単一製品での検知をすり抜ける高度なサイバー攻撃に対しても、迅速かつ効果的な対応が可能となります 。

なぜApex Oneが活用されるのか

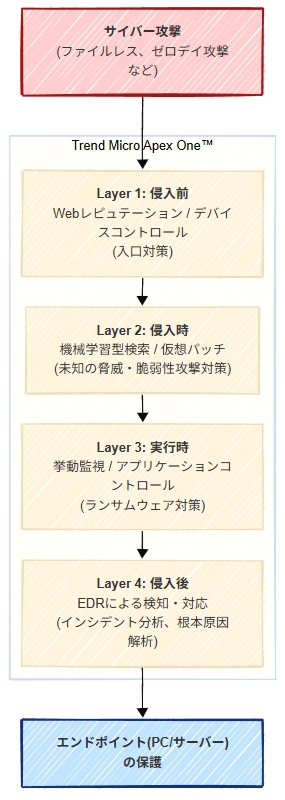

Apex Oneが多くの企業で採用される理由は、その「多層防御」「自動化による運用効率化」「統合的なプラットフォーム」という3つの強みに集約されます。

多層防御による高度な脅威対策

Apex Oneは、攻撃の各フェーズに対応する複数の防御技術をレイヤー状に組み合わせることで、堅牢なセキュリティを実現します。

- 侵入前・侵入時(防御)

- ファイルレピュテーション / Webレピュテーション

既知の不正なファイルやURLへのアクセスをブロックします 。 - 機械学習型検索

実行前のファイルの特徴から、未知のマルウェアを高い精度で予測・検出します 。 - 仮想パッチ(脆弱性対策)

OSやアプリケーションの脆弱性を狙った攻撃を、正規パッチ適用前にネットワークレベルでブロックします 。

- ファイルレピュテーション / Webレピュテーション

- 実行時・侵入後(検知・対応)

- 挙動監視

プロセスの挙動やOSへの変更を監視し、ランサムウェア特有の動きなどを検知・ブロックします 。 - EDR (Endpoint Detection and Response)

エンドポイントの操作ログ(アクティビティデータ)を記録・分析し、不審な挙動を検知。攻撃の全体像を可視化し、遠隔での端末隔離やプロセス停止といった対応を可能にします 。

- 挙動監視

【イメージ図:Apex Oneの多層防御イメージ】

参考文献:

Apex Oneの具体的なステップ(使い方や導入方法など)

Apex Oneの導入は、計画から展開、運用まで段階的に進めることが重要です。

1. 導入前の検討ポイント

- バージョンの選択

ニーズに応じて「クラウド版(SaaS)」か「オンプレミス版」を選択します 。

サーバー管理の手間を削減したい場合はSaaS、クローズドな環境で運用したい場合はオンプレミスが適しています。

- ポリシー設計

自社のセキュリティポリシーに基づき、どの機能を有効にするか、どのような場合にアラートを出すかなどを設計します。

例えば、開発部門では特定のアプリケーションの利用を許可し、経理部門ではUSBデバイスの使用を制限するなど、部署ごとにポリシーを分けることが推奨されます。

- 既存環境の評価

現在使用しているセキュリティソフトとの競合や、ネットワーク構成への影響を事前に評価します 。

2. 導入・展開のステップ

- 管理サーバーの構築

オンプレミス版の場合は管理サーバーを構築します。

SaaS版の場合は、クラウド上の管理コンソールにログインするだけです。

- ポリシーの設定

設計したポリシーを管理コンソール上で設定します。

- エージェントの配布

管理対象のエンドポイント(PC、サーバー)にApex Oneエージェントをインストールします。

Active Directoryのグループポリシーや、Microsoft IntuneなどのMDMツールを利用すると効率的に展開できます。

- テストと段階的展開

まずはIT部門などの一部の端末でテスト導入し、問題がないことを確認してから全社へ展開します。

3. 基本的な使い方

- ダッシュボードの確認

管理コンソールにログインし、ダッシュボードでセキュリティ状況のサマリー(脅威検出数、未対応のアラートなど)を日々確認します。

- 脅威ログの分析

マルウェアが検出された場合、ログを確認して「どのPCで」「どのファイルが」「どのように侵入しようとしたか」を把握します。

- EDRアラートへの対応

EDR機能が不審な挙動(例:PowerShellによる不審なスクリプト実行)を検知した場合、「セキュリティ検索」を実行して影響範囲を特定し、根本原因を分析します。

必要に応じて、管理コンソールから遠隔で端末をネットワークから隔離するなどの対応を行います。

Apex Oneのメリット(同様の他製品との比較表も作成すること)

Apex Oneは、その機能バランスと統合性において高い優位性を持ちます。

他社製品との比較

主要なエンドポイントセキュリティ製品とApex Oneを比較すると、それぞれの得意領域が見えてきます。

| 比較項目 | Trend Micro Apex One™ | CrowdStrike Falcon | Microsoft Defender for Endpoint |

|---|---|---|---|

| 強み・特徴 | EPP+EDRのバランスが良く、仮想パッチなど多層防御機能が豊富。XDRへの拡張性が高い。 | クラウドネイティブなEDRで俊敏な対応が可能ですが、コスト面で中小企業にはややハードルが高い傾向があります。 | Microsoft DefenderはWindows環境との親和性が高い一方で、他OSとの連携や多機能な統合運用には制限が見られます。 |

| 主なターゲット | あらゆる規模・業種の企業。 | 俊敏性を重視する企業や、コストより機能を優先する企業。 | Windows中心のIT環境を持つ企業。 |

| プラットフォーム | クラウドとオンプレミスの両方に対応。 | クラウドネイティブ。 | クラウド(Microsoft 365 Defenderポータル)。 |

| 対応OS | Windows、macOS、Linuxを含む主要OS対応。 | Windows, macOS, Linuxなど。 | Windowsに最も強く、他OSもサポート。 |

| XDR連携 | Trend Microの他製品やクラウドプラットフォームとの高い親和性を持ち、XDRやSIEMとの連携に優れています。 | CrowdStrikeのプラットフォーム上で統合分析。 | Microsoft 365 Defenderとして他サービスと連携。 |

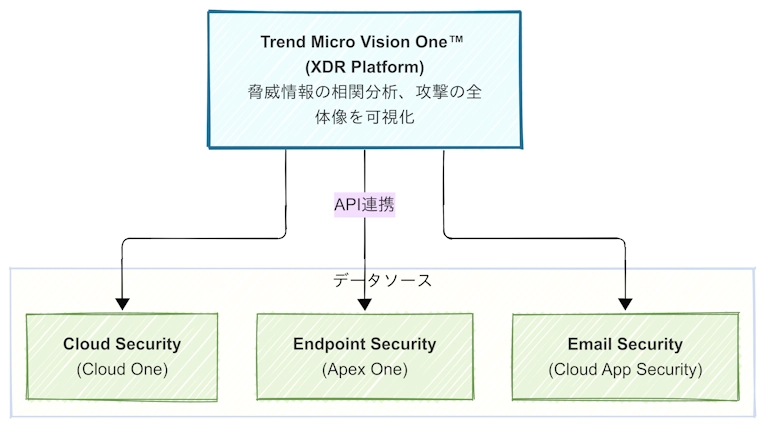

【イメージ図:Trend Micro Vision One™ (XDR) との連携イメージ】

参考文献:

活用方法

ここでは、具体的な活用シナリオをいくつかご紹介します。

※以下の事例は、あくまでも一般的なエンドポイントセキュリティの課題、そしてITセキュリティ関連のニュースやレポートでよく見られるような典型的な企業の課題と、Apex Oneによってそれらがどのように解決され得るかというシナリオを、現実的な範囲で想定して構成したもの(典型的なユースケースとして創作・記述したもの)です。

シナリオ1:中堅製造業A社 – ランサムウェア対策と運用効率化

- 課題

従来型ウイルス対策ソフトでは最新のランサムウェア亜種に感染するインシデントが発生。

また、拠点ごとに異なるセキュリティ製品を導入しており、運用管理が煩雑化している状況です。

- Apex One導入後の効果予測

機械学習型検索と挙動監視により、ランサムウェアの検知率が大幅に向上して感染被害を未然に防止できるでしょう。

また、Apex One SaaSを導入することで、全拠点のセキュリティ対策をクラウド上の単一コンソールで一元管理が可能となり、運用負荷が大幅に軽減されて情報システム部門はコア業務に注力できるようになるでしょう。

さらにEDR機能により、万が一のインシデント発生時にも迅速な原因究明と対応が可能になるでしょう。

シナリオ2:大手金融機関B社 – 標的型攻撃対策とコンプライアンス強化

- 課題

金融業界を狙った標的型攻撃のリスクが高まっており、より高度な検知・対応能力が求められている状況であり、業界特有の厳しいセキュリティコンプライアンス要件を満たす必要があります。

- Apex One導入後の効果予測

Apex Oneの多層防御とEDR機能、さらにTrend Micro Vision Oneとの連携により、巧妙な標的型攻撃の早期検知と封じ込めることが可能になるでしょう。

また、詳細なログ収集とレポート機能により、セキュリティ監査やコンプライアンス報告に必要な情報を効率的に収集可能になるでしょう。

さらに仮想パッチ機能により、ミッションクリティカルなシステムに対しても、サービス停止時間を最小限に抑えつつ脆弱性対策を実施できるでしょう。

シナリオ3:ITサービス企業C社 – リモートワーク環境のセキュリティ確保

- 課題

コロナ禍以降、リモートワークが常態化し、社外に持ち出されたPCのセキュリティ管理が課題です。

また、VPNを経由しないインターネットアクセスも増え、脅威に晒されるリスクが増大している状況です。

- Apex One導入後の効果予測

Apex One SaaSを導入することで、社内外問わず全てのエンドポイントのセキュリティ状態を一元的に監視・管理が可能になるでしょう。

また、Webレピュテーション機能やURLフィルタリングにより、リモートワーカーが危険なサイトへアクセスすることを防止可能になるでしょう。

さらにデバイスコントロール機能により、未許可のUSBメモリの使用を制限し、情報漏洩リスクを低減させることが可能になるでしょう。

まとめ

Trend Micro Apex One™は、従来のウイルス対策の枠を超え、攻撃の予防から侵入後の検知・対応までをシームレスに実現する、現代のビジネスに不可欠なエンドポイントセキュリティ・ソリューションです 。

その強みは、以下の3点に要約できます。

- 堅牢な多層防御

仮想パッチや機械学習、挙動監視などを組み合わせ、未知の脅威にも対抗します 。

- 自動化と効率化

AI技術による自動検知や対応支援により、セキュリティ管理者の運用負荷を大幅に軽減します 。

- 高い統合性と拡張性

Trend Micro Vision One™との連携により、エンドポイントに留まらないXDR(Extended Detection and Response)へと拡張し、組織全体のセキュリティを俯瞰的な視点で強化できます 。

製品を導入することはゴールではなく、スタート地点です 。

Apex Oneをセキュリティ戦略の中核に据え、継続的なポリシーの見直しと運用改善を行うことで、企業のデジタル資産を未来の脅威から守り抜きましょう 。

参考文献

- トレンドマイクロ株式会社 – Trend Micro Apex One™ エンドポイントセキュリティ:

https://www.trendmicro.com/ja_jp/business/products/user-protection/sps/endpoint.html

- トレンドマイクロ株式会社 – XDR(Extended Detection and Response)とは:

https://www.trendmicro.com/ja_jp/business/products/detection-response/xdr.html

- The MITRE Corporation – ATT&CK Matrix for Enterprise:

https://attack.mitre.org/