1. はじめに

記事をご覧いただき、ありがとうございます。

AIセキュリティ株式会社の越川と申します。

私は10年以上にわたり、ウェブアプリケーション開発からサーバー構築まで幅広く経験し、現在はシステムの安定稼働、データ保護、サイバー脅威対策といった分野に注力しています。そのような経験から、現代のビジネス環境におけるデータの重要性と、それを保護する必要性を日々痛感しております。

そして、そのデータ保護の要であり、同時にサイバー攻撃の最前線となるのが、本稿のテーマである「エンドポイント」です。

近年、このエンドポイントを狙ったランサムウェアや標的型攻撃はますます高度化・巧妙化しており、従来のセキュリティ対策だけでは防御が困難になっています。万が一の侵入を前提とし、PCやサーバーなどのエンドポイントで脅威をいかに早く検知し、対応するかが事業継続の鍵を握っているのです。

本記事では、こうした現代のサイバー脅威に対抗するソリューションとして注目を集める「CrowdStrike Falcon」について、ITエンジニアとしての私の視点から、その仕組み、メリット、具体的な導入ステップまでを掘り下げて解説します。

2. CrowdStrike Falconとはなにか

クラウドネイティブなエンドポイント保護プラットフォーム (EPP)

CrowdStrike Falconは、単なるウイルス対策ソフトではなく、クラウドネイティブなエンドポイント保護プラットフォーム(EPP)です。

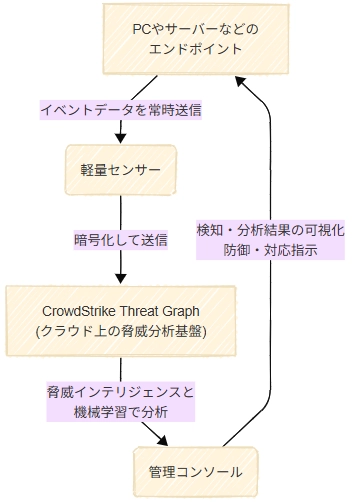

その最大の特徴は、各エンドポイントにインストールする「軽量センサー」と、分析の頭脳となる「クラウド上の分析基盤」の2つで構成されている点です。

【CrowdStrike Falconの簡易概要イメージ図】

従来の製品が端末内で重いスキャン処理を行っていたのに対し、Falconは端末の負荷を最小限に抑え、高度な分析をクラウド側で実行します。

これにより、業務への影響を及ぼすことなく、リアルタイムでの脅威検知と対応を実現します。

NGAVとEDRを統合したソリューション

Falconは、複数のセキュリティ機能を一つのプラットフォームに統合しています。

その中核となるのが「NGAV」と「EDR」です。

- NGAV (Next Generation Antivirus): 次世代型アンチウイルス

従来のシグネチャ(パターンファイル)に依存せず、機械学習やAI、振る舞い検知を用いて未知のマルウェアやファイルレス攻撃を防ぎます。

- EDR (Endpoint Detection and Response): エンドポイントでの検知と対応

脅威の侵入をリアルタイムに検知し、その挙動を記録・可視化します。

これにより、インシデント発生時に「何が起きたのか」「影響範囲はどこまでか」を迅速に把握し、遠隔から端末の隔離などの対応を行うことが可能です。

3. なぜCrowdStrike Falconが活用されるのか

Falconが多くの企業で採用される理由は、その優れた技術的アプローチにあります。

世界最大級の脅威インテリジェンス「Threat Graph」

Falconの分析基盤である「Threat Graph」は、世界中のエンドポイントから膨大な量のイベントデータを収集・分析しています。

この圧倒的なデータ量と、同社の脅威インテリジェンス、機械学習を組み合わせることで、極めて高精度な脅威検知を可能にしています。

攻撃者の戦術・技術・手順(TTP)を深く理解した上での防御は、他の追随を許さない強みです。

業務を妨げない「軽量センサー」と「リアルタイム性」

エンドポイントに導入されるセンサーは非常に軽量で、CPU使用率も低く抑えられています。

シグネチャ更新やフルスキャンといった運用も不要なため、ユーザーの業務を妨げることがありません。

収集されたデータはリアルタイムでクラウドに送られ分析されるため、脅威の検知から対応までの時間を大幅に短縮できます。

専門家による24時間365日の脅威ハンティング「Falcon Overwatch」

「Falcon Overwatch」は、CrowdStrikeの専門アナリストチームが、顧客環境を24時間365日体制で監視し、自動検知だけでは見逃される可能性のある巧妙な脅威の兆候を探し出すマネージド脅威ハンティングサービスです。

これにより、セキュリティ人材が不足している企業でも、エキスパートによる高度な防御体制を構築できます。

4. CrowdStrike Falconの具体的なステップ

Falconの導入は非常にスムーズで、短期間でセキュリティレベルを向上させることが可能です。

Step1. 要件定義とライセンス選定

まず、自社のセキュリティ要件を明確にします。

基本的なウイルス対策を強化したいのか、インシデント対応能力まで高めたいのかによって、必要なモジュールを選択します。

- Falcon Prevent: NGAV機能を中心とした基本パッケージ。

- Falcon Insight: EDR機能を追加し、脅威の可視化と調査能力を強化。

- Falcon Overwatch: 専門家によるマネージド脅威ハンティングを追加。

その他、脆弱性管理やIT資産管理などのモジュールも選択可能です。

Step2. エージェントの展開

管理コンソールからインストーラーをダウンロードし、各エンドポイントに展開します。

インストールは数分で完了し、再起動も不要な場合がほとんどです。

展開ツールを使えば、大規模環境でも効率的に導入できます。

Step3. ポリシー設定と初期チューニング

導入直後は、環境内の様々なアクティビティが検知され、アラートが多く発生することがあります。

これは正常な動作であり、自社の環境に合わせて検知・防御ポリシーを調整(チューニング)していくことで、アラートを最適化し、誤検知を減らしていきます。

Step4. 運用とインシデント対応

運用が始まると、管理コンソールのダッシュボードでセキュリティ状態を常に把握できます。

インシデント発生時には、EDR機能(Falcon Insight)を使って攻撃のプロセスツリーを視覚的に確認し、影響範囲を特定。遠隔から端末のネットワーク隔離やプロセスの停止といった対応を迅速に行うことができます。

5. CrowdStrike Falconのメリット

競合製品との比較

エンドポイントセキュリティ製品は多数存在しますが、Falconは特にクラウドネイティブである点と、検知・対応能力の高さで優位性を持っています。

| 比較項目 | CrowdStrike Falcon | Microsoft Defender for Endpoint | Trend Micro Apex One |

|---|---|---|---|

| アーキテクチャ | クラウドネイティブ | OS統合型+クラウド | オンプレミス/SaaS |

| 検知方式 | 機械学習、振る舞い分析、脅威インテリジェンス | OSネイティブセンサー、機械学習、振る舞い分析 | シグネチャ、機械学習、振る舞い分析 |

| 運用負荷 | 低(シグネチャ更新不要) | 中(Windowsとの親和性高い) | 高(多機能だが設定が複雑な傾向) |

| 対応OS | 広範(Windows, Mac, Linux, モバイル) | Windows中心(他OSも対応拡大中) | 広範(Windows, Mac, etc.) |

| 強み | リアルタイム検知・対応能力、軽量センサー、脅威インテリジェンス | Windowsエコシステムとの高い統合性 | 統合的なセキュリティ機能 |

| 製品説明 URL |

https://www.crowdstrike.jp/falcon-platform/ | https://www.microsoft.com/ja-jp/security/business/endpoint-security/microsoft-defender-endpoint | https://www.trendmicro.com/ja_jp/business/products/user-protection/sps/endpoint.html |

6. 活用事例

CrowdStrike Falconは、業界や規模を問わず多くの国内企業で導入され、サイバー攻撃対策の強化と運用負荷の軽減という具体的な成果を上げています。

ここでは、公開されている情報をもとに、いくつかの代表的な事例をご紹介します。

【事例1】大学におけるランサムウェアの脅威を未然にブロック

- 導入組織

国立大学法人 横浜国立大学

- 課題

従来のセキュリティ対策(アンチウイルスソフト等)では、巧妙化するランサムウェアの侵入を完全に防ぎきれないという危機感がありました。

実際に、他大学での被害報告を受け、より高度な対策の必要性を感じていました。

- ソリューションと成果

CrowdStrike Falconの導入評価(PoC)期間中に、既存の対策をすり抜けたランサムウェアの活動をリアルタイムで検知し、自動的にブロックすることに成功しました。

これにより、学内での被害拡大を未然に防ぎ、事業継続性を確保できたことが導入の決め手となりました。また、インシデント発生時には、どの端末で何が起きたかを正確に可視化できるため、迅速な状況把握と事後対応が可能になりました。

運用支援サービスも併用することで、情報システム担当者の負荷を最小限に抑えながら、高度なセキュリティレベルを維持しています。

【事例2】SOCの運用負荷を大幅に削減し、迅速なインシデント対応を実現

- 導入組織

株式会社ディー・エヌ・エー(DeNA)

- 課題

EDR製品の導入を検討していましたが、セキュリティ運用チーム(SOC)にとって、誤検知アラートの多さが運用負荷を増大させることが懸念でした。

特に、開発業務が多い同社では、正規のツールが誤検知されることを避けたいと考えていました。

- ソリューションと成果

複数のEDR製品を比較検討した結果、CrowdStrike Falconは特に開発部門の端末における誤検知が極めて少なかった点が評価されました。

加えて、管理コンソールが直感的で、インシデントの全体像を俯瞰して把握しやすい点も選定のポイントとなりました。

導入後、SOCの運用負担は大幅に軽減され、本当に対応が必要なアラートに集中できるように。これにより、インシデント発生時の状況把握と対応のスピード向上につながりました。

【事例3】グローバルサプライチェーンの要求に応える24時間365日の監視体制を構築

- 導入組織

株式会社エフテック(大手自動車部品メーカー)

- 課題

自動車業界では、サプライチェーン全体で極めて高いレベルのセキュリティが求められます。同社は、海外拠点を含めたグループ全体のセキュリティレベルを統一し、24時間365日体制でのインシデント対応体制を構築することが急務でした。

- ソリューションと成果

専門家による24時間365日の監視・運用代行サービスである「Falcon Complete」を導入。 これにより、自社に高度なセキュリティ人材を常に配置することなく、グローバル基準の監視・対応体制を効率的に構築しました。

エンドユーザーに負担をかけることなく、不審な端末の強制隔離や調査を行えるようになり、国内外の取引先が要求する厳しいセキュリティ基準を満たすことが可能になりました。

参考文献:

- https://www.macnica.co.jp/business/security/manufacturers/crowdstrike/case/

- https://www.crowdstrike.com/ja-jp/resources/case-studies/?lang=1

7. まとめ

CrowdStrike Falconは、単なるウイルス対策ソフトの置き換えに留まらず、企業のセキュリティ体制全体を次のレベルへと引き上げるプラットフォームです。

以下のような特徴により、巧妙化するサイバー攻撃に対して強力な防御を実現しつつ、セキュリティチームの運用負荷を大幅に軽減することが可能です。

サイバーリスクへの対応が経営課題となる今、CrowdStrike Falconは検討すべき有力な選択肢の一つと言えるでしょう。

主な特徴

- クラウドネイティブ設計による軽量かつリアルタイムな防御

- NGAVとEDRの連携による高度な脅威検知と対応能力

- 専門家による24時間体制の脅威ハンティングサービス

参考文献

- CrowdStrike Falcon:

https://www.crowdstrike.jp/falcon-platform/

- Microsoft Defender for Endpoint:

https://www.microsoft.com/ja-jp/security/business/endpoint-security/microsoft-defender-endpoint

- Trend Micro Apex One:

https://www.trendmicro.com/ja_jp/business/products/user-protection/sps/endpoint.html

- CrowdStrike 公式 – 導入事例:

https://www.crowdstrike.com/ja-jp/resources/case-studies/?lang=1

- 株式会社マクニカ公式 – CrowdStrikeの導入事例:

https://www.macnica.co.jp/business/security/manufacturers/crowdstrike/case/