はじめに

記事をご覧いただき、ありがとうございます。

AIセキュリティ株式会社の越川と申します。

私は10年以上にわたり、ウェブアプリケーション開発からサーバー構築まで幅広く経験し、現在はシステムの安定稼働、データ保護、サイバー脅威対策といった分野に注力しています。そのような経験から、現代のビジネス環境におけるデータの重要性と、それを保護する必要性を日々痛感しております。

そして、このデータ保護と脅威対策を統合的に実現する上で、今や欠かせない存在となっているのが、本稿のテーマである次世代エンドポイントセキュリティです。

ご存知の通り、近年のサイバー攻撃は、ランサムウェアや標的型攻撃、ゼロデイ攻撃など、ますます高度化・巧妙化しています 。

このような状況下で、従来のシグネチャベースのウイルス対策ソフトだけでは、企業資産を保護しきれないケースが増加しているのは、多くのセキュリティ担当者が実感していることでしょう 。

日々進化する脅威に対抗するため、エンドポイントセキュリティには、未知の脅威を検知し、迅速に対応する能力が不可欠です。

本記事では、その有力なソリューションの一つである、トレンドマイクロ社が提供する統合型エンドポイントセキュリティ「Trend Micro Apex One」に焦点を当て、その技術的な特徴から具体的な導入・運用ステップ、主要な競合製品との比較までを網羅的に解説します 。

製品選定に携わるセキュリティエンジニアの皆様にとって、有益な情報を提供できれば幸いです。

Trend Micro Apex Oneとはなにか

ウイルス対策を超えた「統合型」セキュリティプラットフォーム

Trend Micro Apex Oneは、単なるアンチウイルス製品ではありません。

ウイルス対策、EDR (Endpoint Detection and Response)、仮想パッチ、挙動監視といった複数のセキュリティ機能を単一のエージェントで提供する、統合型のエンドポイントセキュリティプラットフォームです。

クラウド(SaaS)、オンプレミス、ハイブリッドといった多様な環境に対応しており、企業のITインフラ戦略に合わせた柔軟な導入が可能となっています。

多層防御アーキテクチャの技術的内訳

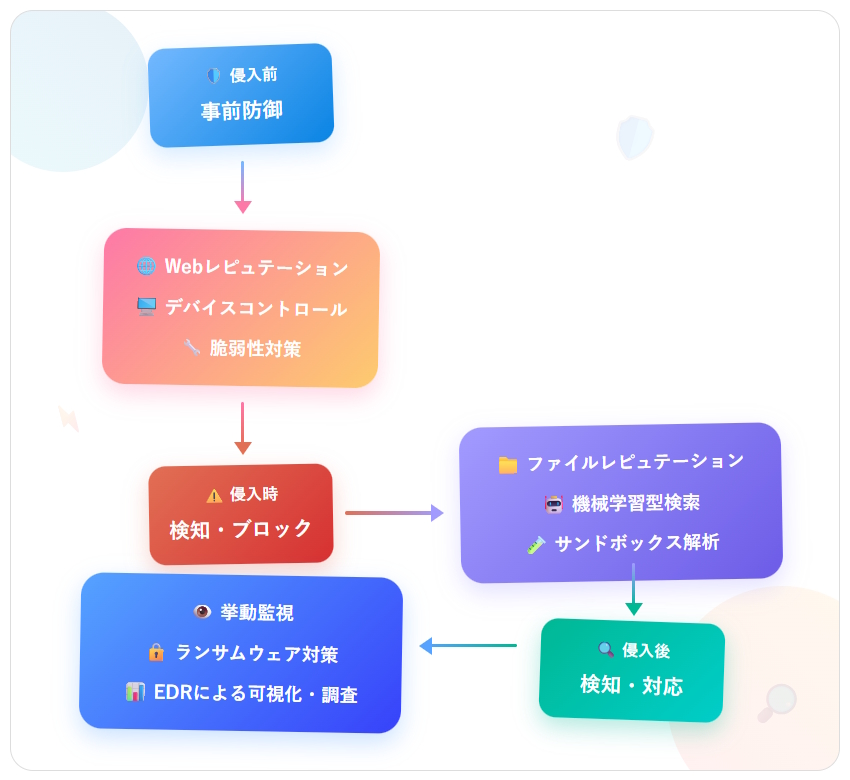

Apex Oneの最大の強みは、脅威のライフサイクルの各段階で対策を講じる「多層防御アーキテクチャ」にあります。

これにより、単一の技術に依存することなく、包括的な防御を実現します。

【イメージ図:Apex Oneの多層防御アーキテクチャ】

補足説明

上図は、Apex Oneが攻撃の各フェーズでどのように防御機能を提供するかの概念を示しています。侵入前の脆弱性対策から、侵入後のEDRによる迅速な対応まで、複数の防御層が連携して動作します。

詳細なアーキテクチャについては、トレンドマイクロ社の公式ドキュメントをご参照ください。

参考文献:

なぜApex Oneが活用されるのか:3つの技術的優位性

Apex Oneが多くの企業で採用される背景には、その高度な機能群にあります。

ここでは、特にエンジニアが注目すべき3つの技術的優位性を解説します。

機械学習型検索と振る舞い検知による未知の脅威への対抗

従来のシグネチャマッチング方式では検知が困難だった、未知のマルウェアや亜種、ファイルレス攻撃に対応するため、Apex Oneは複数の先進技術を搭載しています。

- 機械学習型検索

実行前のファイルの特徴をAIで解析し、悪質かどうかを判定します。

これにより、シグネチャが作成される前のゼロデイ攻撃にも対応可能です。

- 振る舞い検知

プロセスやレジストリ、ネットワーク通信などの挙動を監視し、不審なアクティビティを検知・ブロックします。 これにより、万が一マルウェアが実行されても、その悪意のある活動を未然に防ぎます。

脆弱性を即時保護する「仮想パッチ」というアプローチ

OSやアプリケーションの脆弱性が発見された際、修正パッチの適用が完了するまでの期間は、システムが無防備な状態に置かれる危険な時間帯です。

特に、すぐに再起動できないサーバーや、サポートが終了したレガシーシステムでは、この問題は深刻です。

Apex Oneの「仮想パッチ(Vulnerability Protection)」は、脆弱性を狙った攻撃通信をネットワークレベルで検知・ブロックすることで、物理的なパッチ適用を行うことなく、システムを保護します。

これにより、パッチ適用のための業務調整やダウンタイムを最小限に抑えつつ、セキュリティを確保できます。

EDR統合によるインシデントレスポンスの迅速化

Apex OneはEDR機能を標準で統合しており、万が一インシデントが発生した際に、その兆候をいち早く検知し、対応を支援します。

- 根本原因解析

攻撃が「いつ、どこから、どのように」行われたのか、影響範囲はどこまでかを可視化します。

- 詳細なログ収集

エンドポイントから詳細なアクティビティログを収集・記録し、フォレンジック調査をサポートします。

- 迅速な対応

疑わしいプロセスの隔離や、ネットワークからの遮断といった対応を、管理コンソールからリモートで実行できます。

これらの機能により、CSIRTやSOCのインシデント対応業務を大幅に効率化し、被害の極小化に貢献します。

Apex One導入・運用の具体的な4ステップ

Apex Oneの効果を最大化するためには、計画的な導入と運用が重要です。

ここでは、導入から運用までの具体的なステップを解説します。

Step1. 導入前準備:環境アセスメントと要件定義

まず、自社のITインフラ環境(OS、アプリケーション、ネットワーク構成)や、セキュリティポリシーを整理・把握します。

クラウド(SaaS)版とオンプレミス版のどちらが自社の運用モデルに適しているかを判断し、導入要件を明確にします。

Step2. 設計・構築:ポリシー設計と段階的展開

次に、Apex Oneの各種機能(ウイルス対策、挙動監視、EDRなど)のポリシーを設計します。

特に、誤検知のリスクがある挙動監視やEDR機能は、最初からブロックモードにするのではなく、まずはモニタリングモードで導入し、自社環境での挙動を把握した上で段階的に適用範囲を広げていくアプローチが推奨されます。

Step3. 運用管理:Apex Centralによる一元管理と可視化

Apex Oneの管理は、統合管理コンソール「Apex Central」を通じて行います。

ダッシュボードでは全エンドポイントのセキュリティ状態や脅威の検出状況、ポリシーの適用状況などをグラフィカルに可視化できます。

これにより、管理者は直感的に状況を把握し、迅速な意思決定を下すことが可能です。

Apex Centralを活用することで、複数拠点にまたがるエンドポイントのポリシー適用やアップデート、脅威ログの監視などを一元的に実施でき、運用負荷を大幅に軽減できます。

参考文献:

Step4. 改善:定常的なログ分析と体制の確立

導入して終わりではなく、定期的に脅威検出ログやEDRのアラートを分析し、セキュリティポリシーのチューニングや、インシデント対応プロセスの見直しを行うことが重要です。

平常時からシステムの挙動を監視し、異常を早期に検知できる体制を構築することが、プロアクティブなセキュリティ対策の鍵となります。

Apex Oneのメリットと主要製品比較

Apex Oneの強み:オールインワンと国内サポート体制

Apex Oneの際立ったメリットは、以下の2点に集約されます。

- オールインワンでの機能提供

仮想パッチやEDRといった高度な機能を、追加モジュールなしの単一エージェントで利用できるため、導入・管理コストの削減と、エンドポイントのパフォーマンスへの影響を最小限に抑えることができます。

- 手厚い国内サポート

日本語での迅速なテクニカルサポートや、豊富なナレッジベースは、特に外資系製品と比較した場合の大きなアドバンテージです。

日本市場の特性を理解したサポートは、万が一の際の安心感につながります。

エンドポイントセキュリティ製品比較

ここでは、主要な競合製品とApex Oneを比較します。

| 項目 | Trend Micro Apex One | Microsoft Defender for Endpoint | CrowdStrike Falcon |

|---|---|---|---|

| 提供形態 | SaaS / オンプレミス / ハイブリッド | SaaS (Azure連携) | SaaS (Cloud Native) |

| 主要機能 | ウイルス対策、挙動監視、EDR、仮想パッチ、デバイス制御など | ウイルス対策、EDR、脆弱性管理、攻撃表面の縮小 | NGAV、EDR、脅威ハンティング、デバイス制御 |

| 強み・特徴 | 仮想パッチ機能による迅速な脆弱性対策、単一エージェントでの多機能提供 | Windows OSとの高い親和性、Microsoft 365 E5ライセンスでのコストメリット | クラウドネイティブなアーキテクチャによる軽快な動作、強力な脅威ハンティングサービス |

| 管理コンソール | Apex Central (統合管理) | Microsoft 365 Defender ポータル | Falcon Platform |

| サポート体制 | 手厚い日本語サポート | Microsoft Premier/Unified Support | 英語ベースが中心(国内代理店サポートあり) |

| 選定のポイント | レガシーシステムを含めた脆弱性対策を重視する場合、オンプレミス環境が必要な場合 | Microsoftエコシステム中心で、OSネイティブなセキュリティを重視する場合 | クラウド中心の環境で、最高レベルの検知・対応能力や脅威インテリジェンスを求める場合 |

Apex Oneの具体的な活用シナリオ

ここでは、具体的な活用方法を3つのシナリオで紹介します。

シナリオ1:ランサムウェア対策と脆弱性管理の効率化

- 課題

製造業の工場など、24時間稼働でパッチ適用が困難な環境をランサムウェアから保護したい。

- 活用方法

- 仮想パッチ

サーバーを停止させることなく、脆弱性を悪用する攻撃をブロックします。

これにより、パッチ適用までの時間稼ぎとセキュリティレベルの維持を両立します。

- 挙動監視

ランサムウェア特有のファイル暗号化などの不審な挙動を検知し、プロセスを即座に停止させ、被害の拡大を防ぎます。

- 仮想パッチ

シナリオ2:EDRを活用したインシデント検知と対応

- 課題: 金融機関など、高度なセキュリティが求められる環境で、内部不正や標的型攻撃の兆候を早期に発見し、迅速に対応したい。

- 活用方法

- 根本原因解析

EDR機能で不審なアラートを検知した際、攻撃の侵入経路や影響範囲を時系列で可視化します。

- リモート対応

管理コンソールから、感染が疑われる端末のネットワーク隔離や、不審なファイルの収集・削除をリモートで実行し、迅速な初動対応を実現します。

- 根本原因解析

- 参考URL:

https://www.trendmicro.com/ja_jp/business/capabilities/solutions-for/finance.html

シナリオ3:多拠点・ハイブリッド環境の集中管理

- 課題: 全国に拠点を持つ企業や、テレワークを推進する企業で、社内・社外にある多数の端末のセキュリティレベルを統一し、管理工数を削減したい。

- 活用方法

- Apex Central

クラウド版のApex Centralを利用し、インターネット経由ですべてのエンドポイント(オンプレミス/クラウド/在宅勤務PC)を一元管理します。

- ポリシーの集中配信

本社IT部門が作成したセキュリティポリシーを全拠点・全端末に一括で適用し、セキュリティガバナンスを強化します。

- Apex Central

- 参考URL:

https://www.trendmicro.com/ja_jp/about/customer-stories.html

まとめ:Apex Oneがもたらすセキュリティ戦略の進化

Trend Micro Apex Oneは、従来のアンチウイルスソフトの枠組みを超え、防御・検知・対応・調査のサイクルを単一のプラットフォームで実現する、統合型エンドポイントセキュリティソリューションです。

特に、以下の点で、現代の企業が抱えるセキュリティ課題に対する強力な解決策となり得ます。

- 多層防御による高度な脅威対策

機械学習や仮想パッチなどの先進技術で、未知の脅威や脆弱性を悪用する攻撃からシステムを保護します。

- 運用効率の向上

単一エージェントと統合管理コンソールにより、セキュリティ管理者の運用負荷を大幅に軽減します。

- 柔軟な導入形態

クラウド、オンプレミスを問わず、あらゆるIT環境に適合します。

進化し続けるサイバー攻撃に立ち向かうためには、私たちエンジニアもまた、より高度で統合的なソリューションを理解し、活用していく必要があります。

Apex Oneは、その有力な選択肢の一つとして、企業のセキュリティ戦略を次のレベルへと引き上げるポテンシャルを秘めています。

参考文献

トレンドマイクロ株式会社 – 導入事例:

https://www.trendmicro.com/ja_jp/about/customer-stories.html

トレンドマイクロ株式会社 – Trend Micro Apex One:

https://www.trendmicro.com/ja_jp/business/products/user-protection/sps/endpoint.html

トレンドマイクロ株式会社 – 導入事例(業種別ソリューション):

https://www.trendmicro.com/ja_jp/business/capabilities/solutions-for.html

トレンドマイクロ株式会社 – 導入事例(金融業):

https://www.trendmicro.com/ja_jp/business/capabilities/solutions-for/finance.html