1. はじめに

記事をご覧いただき、ありがとうございます。

AIセキュリティ株式会社の越川と申します。

私は10年以上にわたり、ウェブアプリケーション開発からサーバー構築まで幅広く経験し、現在はシステムの安定稼働、データ保護、サイバー脅威対策といった分野に注力しています。そのような経験から、現代のビジネス環境におけるデータの重要性と、それを保護する必要性を日々痛感しております。

そして、このデータ保護と脅威対策を統合的に実現する上で、今や欠かせない存在となっているのが、本稿のテーマである「IAM(アイデンティティ・アクセス管理)」です。

特に、現代の企業活動ではクラウドサービスの利用拡大やリモートワークの常態化が、業務効率を飛躍的に向上させました。

しかしその裏側で、情報システム部門やセキュリティエンジニアは、増え続けるSaaSアカウントの管理、シャドーITのリスク、そして巧妙化するサイバー攻撃への対策という、終わりのない課題に直面しています。

「サービスごとにID/パスワードが乱立し、棚卸しが追いつかない」 「退職者のアカウント削除漏れによる情報漏えいが怖い」 「利便性を損なわずに、認証セキュリティを強化したい」

こうした悩みは、多くのエンジニアが抱える共通の課題ではないでしょうか。

本稿では、これらの課題に対する強力なソリューションとなるIDaaS (Identity as a Service)、「OneLogin」に焦点を当てます。

OneLoginが単なるSSOツールに留まらず、いかにして企業のID管理を最適化し、ゼロトラストセキュリティの基盤となり得るのかを、技術的な観点から深掘りしていきます。

2. OneLoginとはなにか

OneLoginとは、クラウド・オンプレミスを問わず、様々なアプリケーションへのアクセスを一元管理するIDaaS (Identity as a Service)であり、IAM (Identity and Access Management) プラットフォームです。

ユーザーは一度の認証で許可されたすべてのサービスにアクセスでき、管理者は単一のダッシュボードからすべてのユーザーIDとアクセス権を管理・統制できます。

ユーザーはPCやスマートフォンからOneLoginにアクセスし、MFAを含む認証をパスします。認証後、OneLoginはSAMLやOIDCといったプロトコルを用いて、連携する各クラウドサービス(Microsoft 365, Google Workspace, Salesforceなど)や社内システムへのセキュアなアクセスを仲介します。

管理者(IT部門)はOneLoginの管理画面から、ディレクトリサービス(Active Directoryなど)と連携してユーザー情報を同期し、アクセスポリシーを一元的に設定・適用します。

OneLoginが提供する中核機能は主に以下の通りです。

- シングルサインオン (SSO)

1度の認証で、連携する複数のサービスへ追加認証なしでアクセスします。

- 多要素認証 (MFA)

パスワードに加え、スマートフォンアプリや生体認証などを組み合わせ、認証を強化します。

- ユーザープロビジョニング

Active Directory (AD) や人事システムと連携し、入社・異動・退職に伴うアカウント作成・更新・削除を自動化します。

- アクセスポリシー制御

IPアドレス、デバイス、時間帯などのコンテキストに基づき、アクセス可否やMFA要求を動的に変更します。

これらの機能により、ID管理のライフサイクル全般をカバーし、セキュリティと利便性の両立を実現します。

参考文献:

3. なぜOneLoginが活用されるのか

数あるIDaaS製品の中で、なぜOneLoginが選ばれるのでしょうか。

その理由は、以下の3つの側面に集約されます。

強固なセキュリティとゼロトラストへの対応

パスワード認証だけに依存する従来型のセキュリティは、現代の脅威の前では脆弱です。OneLoginは、MFAを標準機能として提供し、認証の堅牢性を高めます。

特に「スマートファクター認証 (SmartFactor Authentication)」は、機械学習を利用してユーザーのログインパターン(場所、デバイス、時間など)を分析し、リスクを評価。

低リスクと判断されればMFAを省略し、高リスクなアクセスには追加の認証を要求するなど、ユーザーの利便性を損なうことなく、インテリジェントなセキュリティを実現します。

これは、全てのアクセスを信頼せずに検証する「ゼロトラスト」の理念を具現化する重要な機能です。

徹底した運用効率化と自動化

情報システム部門にとって、手作業でのアカウント管理は大きな負担です。

OneLoginは、SCIM (System for Cross-domain Identity Management) プロトコルに対応したユーザープロビジョニング機能により、この課題を解決します。

ADやAzure AD、人事システムをマスタ情報とし、ユーザーの入社・異動・退職情報をトリガーに、各種SaaSアプリケーションのアカウントを自動で作成・権限変更・削除します。

これにより、オンボーディング/オフボーディングの工数が劇的に削減され、ヒューマンエラーによる設定ミスやアカウント削除漏れといったセキュリティリスクを未然に防ぎます。

優れたユーザーエクスペリエンス (UX)

ユーザーは、無数のIDとパスワードを覚える必要がなくなり、OneLoginのポータルにログインするだけで、自分に許可されたすべてのアプリケーションにワンクリックでアクセスできます。

これにより、パスワード忘れによる問い合わせが減少し、生産性の向上に直結します。

また、OneLoginは数千を超えるアプリケーションのコネクタを標準で用意しており、SAMLやOIDCに対応したカスタムアプリケーションとの連携も容易です。

これにより、導入企業は迅速にSSOの適用範囲を拡大できます。

4. OneLoginの具体的な導入ステップ

OneLoginの導入は、以下のフェーズで進めるのが一般的です。

Step 1: 要件定義・PoC計画

- 目的の明確化

SSOによる利便性向上、MFAによるセキュリティ強化、プロビジョニングによる工数削減など、導入の主目的を定義します。

- 対象範囲の決定

対象となるユーザーグループ、連携するアプリケーション(パイロット導入の対象アプリ)を選定します。

- MFAポリシーの策定

どのような条件下でMFAを要求するかの基本方針を定めます。

Step 2: 設計・環境構築

- ディレクトリ連携

認証のマスターとして利用するディレクトリ(Active Directory, Azure AD, LDAPなど)との連携方式を設計します。 オンプレミスのADと連携する場合は、AD Connectorの導入を検討します。

- MFAデバイスの選定

認証要素として何を利用するか(OneLogin Protect (プッシュ通知)、Google Authenticator (OTP)、YubiKey (ハードウェアトークン)など)を決定します。

- ポリシー設計

アクセスポリシー、MFAポリシーをユーザーグループやアプリケーション単位で詳細に設計します。

Step 3: アプリケーション連携設定

- SAML/OIDC設定

OneLoginの管理画面から、連携したいアプリケーションのコネクタを選択し、設定ガイドに従いSAMLやOIDCのメタデータやエンドポイントURLを設定します。

- プロビジョニング設定

SCIMに対応したアプリケーションの場合、APIトークンなどを設定し、ユーザー同期のルールを構成します。

Step 4: テスト・段階的なロールアウト

- 機能テスト

テストユーザーを用意し、SSO、MFA、プロビジョニングが設計通りに動作することを確認します。

- 段階的展開

まずは情報システム部門や特定の部署など、小規模なグループから利用を開始し、フィードバックを収集しながら全社展開へと進めます。

これにより、万一の問題発生時の影響を最小限に抑えます。

Step 5: 運用・監視

- ログ監視

OneLoginのイベントログを定期的に監視し、不審なアクティビティがないかを確認します。SIEMツールと連携することで、より高度な脅威検知が可能になります。

- 棚卸しとレビュー

定期的にアプリケーションの利用状況やアクセスポリシーの見直しを行い、設定の最適化を継続します。

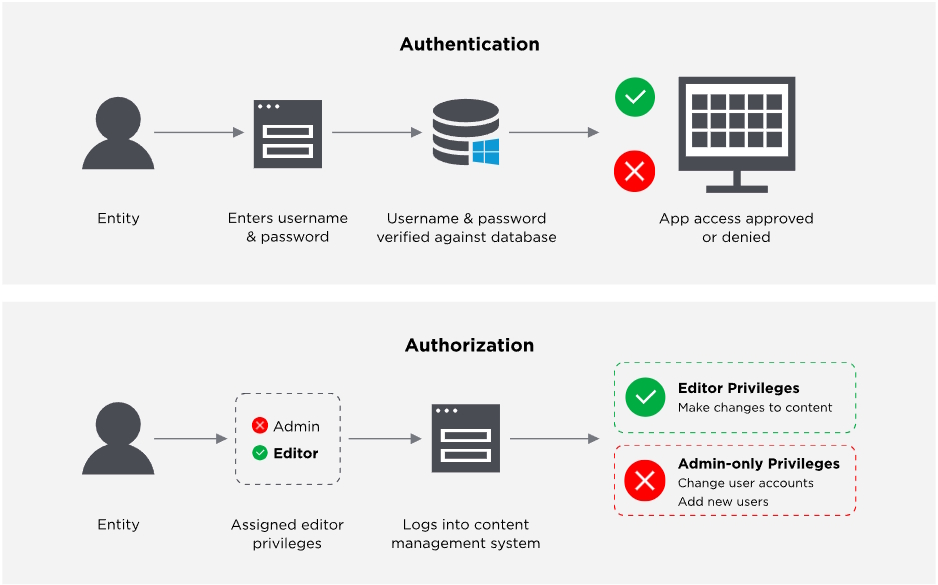

【イメージ図:ID 管理ソリューション】※参考文献から抜粋

補足

ID 管理ソリューションは通常、以下の 2 つのタスクを実行します。

- IAMは、データベースに認証情報を入力してユーザー、ソフトウェア、またはハードウェアが本人であることを確認します。IAMクラウドIDツールは、従来のユーザー名とパスワードによるソリューションよりも安全で柔軟性に優れています。

- アイデンティティ・アクセス管理システム(IAM)は、適切なレベルのアクセスのみを許可します。ユーザー名とパスワードでソフトウェアスイート全体へのアクセスを許可するのではなく、IAMでは、コンテンツ管理システムにおける編集者、閲覧者、コメント投稿者といった、アクセス権限を細かく区分することが可能です。

参考文献:

5. OneLoginのメリット

OneLoginを導入するメリットを改めて整理するとともに、市場でよく比較されるOkta、Microsoft Entra ID (旧Azure AD) との特徴を比較します。

OneLoginの強み

- 導入の容易さと直感的なUI

シンプルで分かりやすい管理画面に定評があり、専任のIT担当者が少ない企業でも比較的スムーズに導入・運用が可能です。

- 豊富なアプリケーションカタログ

数千のSaaSに対応した設定テンプレート(コネクタ)が用意されており、連携の手間を大幅に削減します。

- インテリジェントなMFA

リスクベースのスマートファクター認証により、セキュリティと利便性のバランスを動的に最適化します。

主要IDaaS製品 比較表

| 機能/特徴 | OneLogin | Okta (Workforce Identity Cloud) | Microsoft Entra ID (P1/P2) |

|---|---|---|---|

| 主な強み | バランスの取れた機能、直感的なUI、スマートファクター認証 | 業界リーダー、最多のアプリ連携数(Okta Integration Network)、高度な自動化(Workflows) | Microsoft 365との親和性、Windows環境とのシームレスな統合 |

| SSO | ◎ | ◎ | ◎ |

| MFA | ◎ (SmartFactor) | ◎ (Adaptive MFA) | ◎ (Conditional Access) |

| プロビジョニング | ○ (SCIM対応) | ◎ (Lifecycle Management, Workflows) | ○ (Microsoft中心。SaaS連携はP1以上) |

| 連携アプリ数 | 6,000+ | 7,000+ | 数千 (Microsoft系に強い) |

| 価格体系 | ユーザー単位の月額課金 | ユーザー単位の月額課金 (機能ごとに追加料金) | ユーザー単位の月額課金 (P1/P2ライセンス) |

| ターゲット | 中堅・大企業、使いやすさ重視 | エンタープライズ、拡張性重視 | Microsoftエコシステム中心の企業 |

6. 活用事例

OneLoginは世界中の様々な業界で導入されています。

ここでは具体的な活用事例をいくつか紹介します。

ID管理の運用負荷を増やさずに、ITガバナンスを強化 (バリュエンスホールディングス株式会社)

リユース事業をグローバルに展開するバリュエンスホールディングス株式会社では、事業拡大に伴い利用するSaaSアプリケーションが増加し、ID管理の煩雑化が課題でした。

OneLoginを導入し、多数の社内システムやクラウドサービスへのSSOを実現。

退職者のVPNアカウント削除漏れといったリスクを根絶し、安全な運用体制を構築しました。

利用アプリが増えても管理工数を増やすことなく、ITガバナンスの強化に成功しています。

参考文献:

人事・IT業務の効率化とIDライフサイクル管理の自動化 (Compass)

不動産テクノロジー企業であるCompass社は、急成長とM&Aを続ける中で、人事部門とIT部門の連携したID管理が急務でした。

OneLoginを人事システム(Sapling)やADPと連携させることで、従業員の入社から退社までのIDライフサイクルを完全に自動化。手作業によるエラーを削減し、人事・IT両部門の業務を大幅に効率化しました。

参考文献:

7. まとめ

本記事では、IDaaSプラットフォームであるOneLoginについて、その基本機能から導入ステップ、他製品比較、そして具体的な活用事例までを解説しました。

OneLoginは、単なるSSO/MFAツールではなく、以下の価値を提供する戦略的なプラットフォームです。

- セキュリティの強化

ゼロトラストの考え方に基づき、全てのアクセスを検証・制御します。

- 運用負荷の軽減

アカウント管理の自動化により、情報システム部門を煩雑な手作業から解放します。

- 生産性の向上

ユーザーがパスワード管理から解放され、本来の業務に集中できる環境を提供します。

クラウドサービスの活用が不可欠な現代において、ID管理はセキュリティの根幹をなす最重要課題です。

OneLoginのようなIDaaSを導入し、ID管理基盤をモダナイズすることは、企業の成長と安全を支えるための重要な投資と言えるでしょう。

参考文献

- OneLogin Official Website:

https://www.onelogin.com/

- OneLogin – What is Identity and Access Management (IAM)?:

https://www.onelogin.com/learn/iam

- Okta Official Website:

https://www.okta.com/jp/

- Microsoft Entra Official Website:

https://www.microsoft.com/ja-jp/security/business/microsoft-entra